電子決済時代の安全な本人確認とは? スマホ生体認証との連携で犯罪を起こさせない「FIDO認証」

みなさんはスマートフォンやパソコンでオンラインショッピングやクラウドサービスを利用する際、パスワードをどのように利用・管理しているでしょうか。

パスワードを使う上での注意として、

・色々なウェブサイトで同じパスワードを使い回さない

・ランダムな文字列で推測されにくいものを利用する

こういった使い方が推奨されています。

一方、現在は多くの人が何十・何百というオンラインサービスを利用しています。

それら全てのサービスで予測しにくいパスワードを設定し、覚えておくのは至難のワザです。

そこでパスワードリマインダーアプリなどを利用することになります。

しかし、こういったアプリで管理していたとしても、

・サービス提供側(企業)によるパスワードの漏えい、流出

・パスワード入力時に盗み取られる(盗撮・キーロガーなど)

このような危険は決してなくなりません。

また、パスワードを暗号化して送信・保管していたとしても、暗号が解読されないという保証はどこにもありません。

このようなパスワード管理の煩雑さや、漏えいに対応できる新しいセキュリティとして期待されている認証方式が「生体認証」です。

今やスマートフォンでもおなじみとなった指紋認証システム

この生体認証によるオンライン認証システムの導入を強く推進しているのが、セキュリティ規格の国際的な標準化団体「FIDOアライアンス」です。

FIDOアライアンスは、定期的に日本国内での活動報告として記者説明会を開催しています。

前回は7月に開催され、同団体が推進するオンライン認証システム(FIDO認証)の普及状況などが報告されました。

FIDO認証の大きな特徴は、パスワードを直接相手側(サーバー側)へ送信しないという点です。

認証の仕組みは以下のようになります。

・ユーザーの端末(パソコンやスマートフォンなど)からオンライン上のサーバーへログインを要求

・サーバーはログインに必要なチャレンジコードを発行してユーザーの端末へ認証依頼を送信

・ユーザーの端末にある生体認証システム(指紋認証・顔認証など)で、本人であることを認証

・認証された証拠として、チャレンジコードに端末内の秘密鍵で「署名」して送信

・サーバーに事前に登録しておいた公開鍵で署名が正しいかどうかを検証してログイン完了

このように、パスワードを一切送信しないことから、

・通信経路からパスワードが盗まれる

・サーバー側に保存されたパスワードを盗まれる

こういったことは、仕組み上発生しなくなります。

送信されないパスワードは盗みようがない

●日本で採用が広がるFIDO認証

生体認証システムは、スマートフォンの画面ロックなどで利用されています。

しかしオンライン認証システムなどとの連携となると、まだまだ採用例は多くありません。

例えばアップルのiPhoneシリーズなどは、早くから自社のオンラインサービスや決済サービスに生体認証を連携させています。

しかしAndroidスマートフォンでは対応が遅れ、Android 7.0以降でようやく対応が始まりました。

オンラインサービスで生体認証を利用するためには、

利用するスマートフォンなどの端末だけではなく、サービス側の対応も必要となります。

日本ではFIDOアライアンスのボードメンバーとして、

・NTTドコモ

・LINE

・ヤフー

この3社が参画しています。

またスポンサーメンバーとしては。

・富士通

・日立製作所

・KDDI

・NEC

・SofkBank

こういった大手IT関連企業をはじめとした12社も参画しています。

このほか、FIDOアライアンスのジャパンワーキンググループ参加メンバーは31社あります。

各企業はFIDOが定めた、

・U2F

・UAF

・FIDO2

これらの認証規格に対応した通信端末や認証機器を製造・販売することで、

シンプルで堅牢なセキュリティを持つサービスを広げる努力をしています。

FIDOボードメンバーであるNTTドコモは、早くから日本国内での生体認証導入に積極的だ

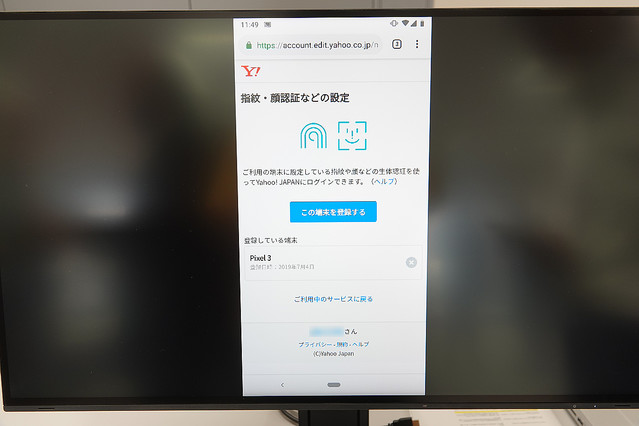

ヤフーもAndroidスマートフォンからの生体認証に対応した

●犯罪のできない本人認証環境の構築を!

オンラインセキュリティで最も重要なことは、

「犯罪への対処を強化する」「犯罪での被害を減らす」

ことではありません。

そもそも「犯罪ができない社会(環境)」を作ることです。

生体認証も、指紋や顔のコピーが作成され、セキュリティが破られる危険性は当然あります。

しかし、

・指紋や顔のコピーは一般人が作ることは難しい

(パスワードは一般人でも容易に盗めてしまう)

・生体情報が記録された端末が必要

(生体情報が記録されていない端末ではログインできない)

・コンビニエンスストアやレストランなど、公衆の場での決済時に、コピーした指紋や顔と悟られずに使用することは非常に困難

こういった点が、パスワード方式よりも、セキュリティが破られないハードルを引き上げるメリットとなります。

登録した端末と本人でなければログインできないのは強みだ

7月には、セブン&アイ・ホールディングスによる電子決済システム「7Pay」の不正利用事件が、大きな話題として報じられました。

システム自体のセキュリティ的な脆弱性が主な原因でしたが、

そもそもパスワードを送信する(サーバー側にパスワードを保管する)方式であったことが、不正利用という犯罪が実行される温床になったとも言えるでしょう。

これがもしFIDO認証のような、決済時に生体認証する方式であれば、

・サーバーや通信経路からのパスワード漏えい

・第三者による別の端末からの不正アクセス

これらを防止することができたと思われます。

※ただし、2段階認証方式を採用していなかったことによるアカウントの乗っ取りや、事前に漏えいしていたクレジットカード情報を用いて新アカウントを作成する不正行為は防げない。

FIDO認証は、パスワードを送信しない認証方法というだけでも十分に堅牢ですが、

そこに生体認証が加われば、より強固なセキュリティとなることは間違いありません。

スマートフォンによるオンラインサービスの利用が当たり前となった今、

本人認証システムも進化しなければいけない段階にあるのではないでしょうか。

執筆 秋吉 健