スマホにマルウェアを感染させ個人の行動を監視する政府向けのサービス「Galileo」の存在が明らかに

スマートフォンにマルウェアを感染させることで、GPSを使って居場所を特定したり、マイクやカメラを遠隔操作して周囲の状況を把握したり、カレンダーアプリやFacebookの内容をチェックしたり、メールを盗み見したりして特定の個人を徹底監視する極悪サービス「Galileo(ガリレオ)」が各国政府機関向けに提供されていることが明らかになりました。なお、Galileoでは、「スマートフォンに送り込まれるマルウェアがアンチウィルスソフトでは検出できない」ことをうたい文句にしているとのことです。

http://www.hackingteam.com/index.php/remote-control-system

HackingTeam 2.0: The Story Goes Mobile - Securelist

http://www.securelist.com/en/blog/8231/HackingTeam_2_0_The_Story_Goes_Mobile

Hacking Team’s Tradecraft and Android Implant

https://citizenlab.org/2014/06/backdoor-hacking-teams-tradecraft-android-implant/

セキュリティソフト会社Kaspersky Labとトロント大学の研究所Citizen Labは、個人監視ツール「Galileo」の存在とどのようにしてスマートフォンをハッキングしているのかなどについて詳細なレポートを発表しました。

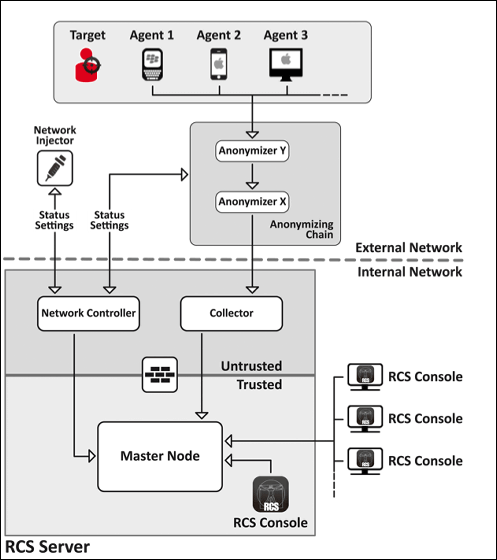

Galileoは、イタリア・ミラノに本社を置く企業Hacking Teamが提供しているサービスで、Remote Control System(RCS)と呼ばれる、マルウェアを使ったスマートフォン監視ツールとして、各国政府機関に提供されているとのこと。RCSで使用されているマルウェアは、スマートフォンのメール・SNSの内容を見たり、カメラ・マイクによる盗撮・盗聴を実行したりでき、これらの情報は世界中に存在するGalileo用のサーバに送信されています。

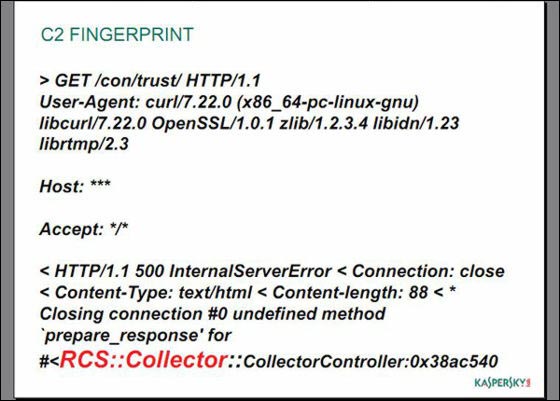

これは、Kaspersky Labが取得したHacking TeamのGalileo用サーバから返ってきたエラーメッセージ。RCSの後の「Collector」という文字はGalileoによる情報収集を意味しているとのこと。

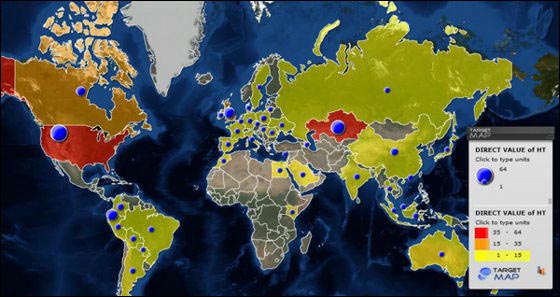

Hacking TeamのGalileo用サーバがどの地域にどれだけ存在しているのかを表した地図がこれ。アメリカ・ヨーロッパを中心に世界中に点在していることが分かります。

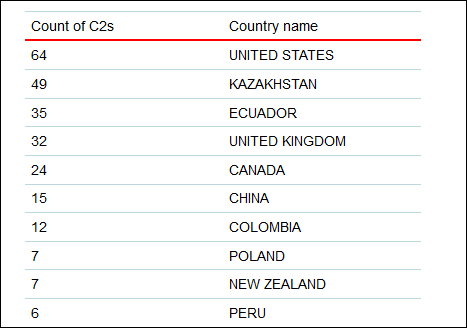

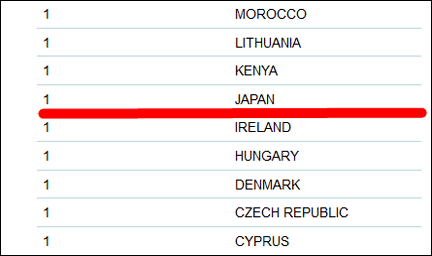

具体的な内訳がこの表で、Galileo用サーバ数のトップは64台確認されたアメリカ。以下、カザフスタン、エクアドル、イギリス、カナダ、中国と続きます。

残念ながら日本にも1台あることが判明。なお、これらのサーバの中にはWHOIS情報で所有者が「government(政府関係機関)」と認定されているものが含まれていたとのこと。

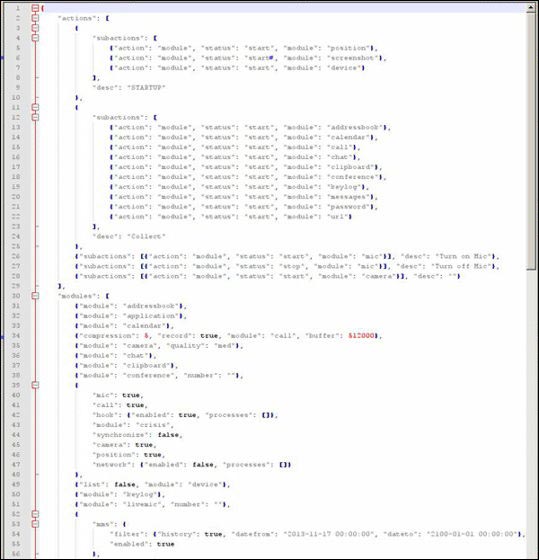

Hacking Teamの製品にスマートフォン用のマルウェアが仕込まれていることについては、2014年に入ってiOS・Android・Windows mobile・BrackBerryの各プラットフォーム内にトロイの木馬タイプのマルウェアモジュールが発見されました。「これらのマルウェアモジュールはすべて同じconfig形式を持っているため関連性があることは容易に分かった」とKaspersky Labは述べています。

Kaspersky Labが公表しているiOS端末においてマルウェアモジュールが実行できるハッキングは以下の通りです。

・Wi-Fi・GPS・GPRSの制御

・音声録音

・カメラで撮影

・マイクで盗聴

・アプリでのキー入力の記録

また、のぞき見できる情報は以下の通りです。

・メール・SMS・MMS

・Cookie

・URL履歴

・Webページのキャッシュデータ

・アドレス帳

・通話履歴

・メモ帳

・カレンダー

・クリップボード

・アプリ一覧

・SIMの変更

なお、マルウェアに感染するiOS端末はジェイルブレイクされたものに限られるところ、Galileoは事前にPCやMacにマルウェアを感染させることで、iOS端末が接続された時点で脱獄ツールを起動させジェイルブレイクした上でマルウェアを送り込むことが可能とのこと。

また、AndroidのマルウェアモジュールはDexGuardによって暗号化されており逆アセンブル化は困難だったものの、Facebook・Skype・Whatsup・Viber・Tencent・LINEなどのSNSの情報にアクセスしていることも判明しています。

2014年2月にCitizen LabがHacking Teamに関する報告書を公開したところ、匿名で「RCSのセットアップマニュアル」の資料が寄せられたとのこと。これによると、システム管理者は、Galileo用サーバの管理やネットワークに関してHacking Teamからトレーニングを受けられ、また専門のアナリストがデータ分析を行うとされています。

なお、Hacking Teamは、2001年に遠隔コントロールできるスパイツールを開発して以来、一貫して反政府組織やNATOのブラックリストに指定されている国には製品を販売しないと主張してきましたが、Citizen Labによると、Galileoによってモロッコの市民ジャーナリストグループMamfakinchやトルコのグーレン運動に批判的だったアメリカ人女性がターゲットになっていたことが明らかにされています。