「鍵穴に鍵を挿した時の音」から合鍵を作られる危険があると研究者が警告

正規の鍵を持たない第三者がロックされた鍵を開ける方法としては、特殊な器具を用いて行われるピッキングなどがあるほか、写真に写った鍵の形から3Dプリンターで合鍵を作ることも可能です。新たに、シンガポール国立大学の研究チームが、「鍵穴に鍵を挿した時の音」から合鍵を作ることが可能であると報告しました。

Listen to Your Key : Towards Acoustics-based Physical Key Inference

Researchers Can Duplicate Keys from the Sounds They Make in Locks

https://kottke.org/20/08/researchers-can-duplicate-keys-from-the-sounds-they-make-in-locks

Picking Locks with Audio Technology | News | Communications of the ACM

https://cacm.acm.org/news/246744-picking-locks-with-audio-technology/fulltext

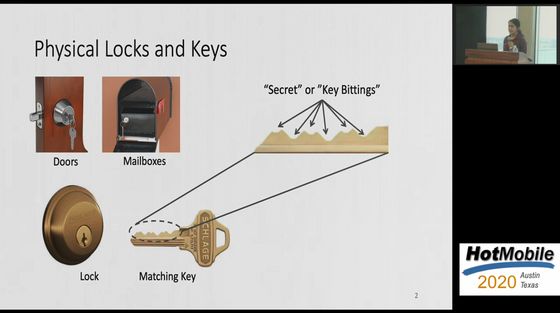

世界中で広く使われているピンタンブラー錠は、バネに接続された6本の金属製ピンと2重筒で構成された錠です。鍵を挿し込むとそれぞれのピンが鍵の隆起した部分によって押し上げられて、全てのピンが正しい高さにある場合は、そのまま鍵を回して解錠することができます。

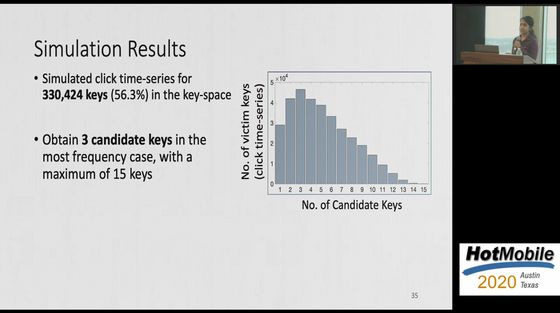

ピンタンブラー錠のロックのパターンは約33万通り存在するといわれており、手当たり次第に合鍵を作ろうとしても、目当ての鍵を突破できる可能性は非常に低いとのこと。このことから通常、犯罪者がピンタンブラー錠を開ける際にはピッキングを行いますが、ピッキングには特殊な器具や犯罪者本人の技術が必要です。また、1回開けた鍵を開ける場合も再度ピッキングを試みなければならず、1度作れば自由に出入りができる合鍵の複製と比較するとリスクが高いといえます。

そこで、シンガポール国立大学の博士課程でセキュリティについて研究するSoundarya Ramesh氏の研究チームは、「ピンタンブラー錠を開ける時の音」を手がかりにして合鍵を作る方法を考案しました。2020年3月に、アメリカ・テキサス州のオースティンで行われた国際ワークショップ「HotMobile 2020」でRamesh氏が行った発表は、以下のムービーで見ることができます。

HotMobile 2020 - Listen to Your Key: Towards Acoustics-based Physical Key Inference - YouTube

合鍵の複製において重要なのが、鍵の表面にある凸凹に隆起した部分です。この部分の形状を特定できれば、ピンタンブラー錠のピンを適切な高さに押し上げる合鍵を作ることができます。

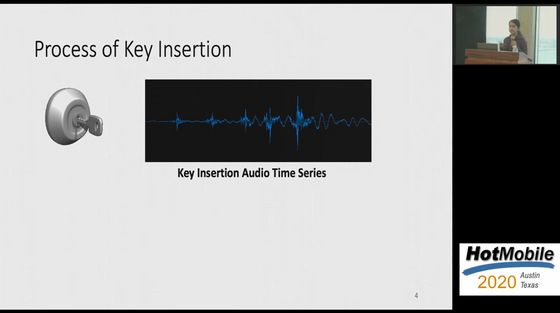

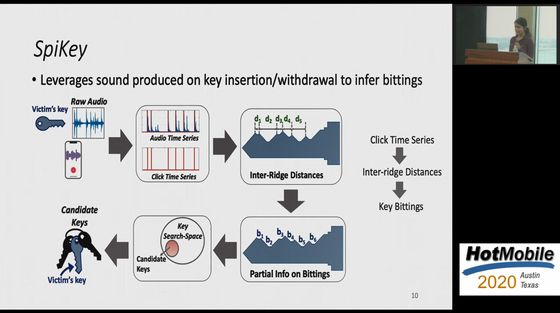

鍵を錠に挿し込む際には、必ず鍵の隆起が錠の内部にあるピンにぶつかって金属音が発生します。Ramesh氏の研究チームは、この「音」を手がかりにして、正しい鍵の形状を推測できるのではないかと考えました。

ピンタンブラー錠に使われる鍵の隆起部分や平面部分には規則性があり、一定の間隔でピンと組み合わさる平面部分が配置されているとのこと。

鍵を挿した時の音は、内部のピンが鍵の隆起部分や平面部分にぶつかったり、こすれたりした時に発生します。ピンが隆起部分を乗り越える際の音は一定の間隔で発生するため、鍵の形状を推測する重要な手がかりとなります。

研究チームはこの音を解析するソフトウェアを開発し、錠に鍵を挿した時の音を手がかりにして、鍵の隆起部分と平面部分の形状を高い精度で推測することに成功しました。鍵を挿し込む速度が一定でない場合は推測の精度に悪影響が出るものの、ある程度の変動はソフトウェアで補正することができるとのこと。

正しい鍵の形状が推測できれば、3Dプリンターなどを用いて合鍵を作ることが可能。研究チームが開発したソフトウェアは、およそ33万通りあるピンタンブラー錠の鍵の中から、正しい鍵の候補を3通りにまで絞り込むことができたそうです。候補がたった3個であれば、全てを3Dプリンターで作成して解錠を試しても、それほど時間はかかりません。

この攻撃を仕掛けるためには、犯罪者が「目的の鍵を錠に挿し込んだ時の音」を入手する必要があります。考えられる方法としては、「鍵を開けている際にこっそり背後に近づいて、スマートフォンのマイクで録音する」「マルウェアを被害者のスマートフォンにインストールし、鍵を開けた際の音声ファイルを入手する」「鍵穴の近くにあるドアベルなどをハッキングして音声ファイルを入手する」「離れた場所から録音可能なガンマイクを使う」「廊下の隅などに隠しマイクを仕掛ける」といったものが挙げられます。

これまでのところ、最も実行ハードルが低い攻撃者自身のスマートフォンを使った方法では、鍵から5〜10cmほど離れた位置でないと解析に十分な音量が得られなかったそうです。研究チームはこの問題を解決するため、さまざまな方法を検討している最中だとのこと。

また、Ramesh氏は次のステップとして、音声を手がかりにした合鍵複製の攻撃を防ぐ方法についても研究しています。鍵をゆっくりと静かに挿し込むことで鳴らす音を抑えることや、鍵の隆起部分を滑らかにして挿し込んだ時の音を小さくすることなどで、音を手がかりにして合鍵を複製される危険性を減少させられるとRamesh氏は述べました。